Temat: Uruchamianie usług sieciowych

Usługi, czyli serwisy systemowe w linuxie to programy uruchamiane w celu wykonywania pewnych czynności. Programy świadczące usługi mogą być uruchomione przez cały czas pracy systemu. Programy uruchomione w tle i nieprzyłączone do terminalu nazywamy demonami. Demon zajmuje miejsce w pamięci komputera nawet wtedy, gdy tylko oczekuje na zadanie.

Superdemon np. xinetd, to narzędzie kontrolujące wybrane porty i uruchamiające usługi w razie potrzeby.

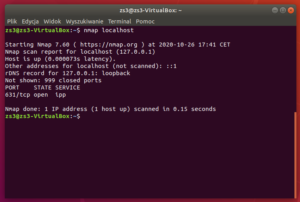

Z usługami związane są określone porty. Jeżeli port powiązany z daną usługą jest otwarty, może to świadczyć o tym, że usługa jest aktywna i oczekuje na klientów. Listę otwartych portów można uzyskać za pomocą programu nmap.

Instalacja i uruchamianie programu nmap:

- Jeżeli pakiet nmap nie jest zainstalowany, trzeba go zainstalować (sudo apt-get install nmap).

- Wpisać polecenie nmap nazwa/IP, np. nmap localhost lub nmap 10.0.0.1. Wówczas pojawi się lista otwartych portów komputera (Rys.1.).

Zadanie: Za pomocą programu nmap, sprawdź otwarte porty na:

- localhost;

- 10.0.0.1;

- www.wp.pl;

- google.pl;

- adres IP twojego komputera.

Konfigurowanie Firewall w systemie Linux

Zapora sieciowa (ang. firewall) może ograniczyć dostęp do komputera, serwera lub całej sieci. Realizuje funkcje filtrowania krążących w sieci pakietów danych. Przez komputer mogą przepływać trzy typy danych:

- wejściowe (input) – dane, które są adresowane do komputera;

- wyjściowe (output) – dane, których źródłem jest komputer;

- przekazywane (forward) – dane, które przepływają przez komputer, ale komputer nie jest ich źródłem ani miejscem docelowym.

Większość dystrybucji Linuxa ma zainstalowaną zaporę iptables. Iptables jest wyposażony w oddzielny łańcuch reguł dla każdego typu strumienia. Wykorzystując reguły, firewall podejmuje decyzje, czy pakiet przepuścić (allow), zablokować (deny, reject), czy też podjąć inne działania (limit). Reguły firewall można edytować za pomocą terminala, ale wygodniej korzysta się z nakładki graficznej. Przykładem takiej nakładki na iptables jest gufw. Jeżeli gufw nie jest zainstalowany, należy wydać polecenie:

sudo apt-get install gufw

Użytkownik gufw może korzystać z trzech rodzajów reguł:

- prekonfigurowanych – pozwalają np. na filtrowanie danych na podstawie aplikacji lub usługi;

- prostych – filtrowanie tylko na podstawie numerów portów;

- zaawansowanych – filtrowanie na podstawie adresów i numerów portów.